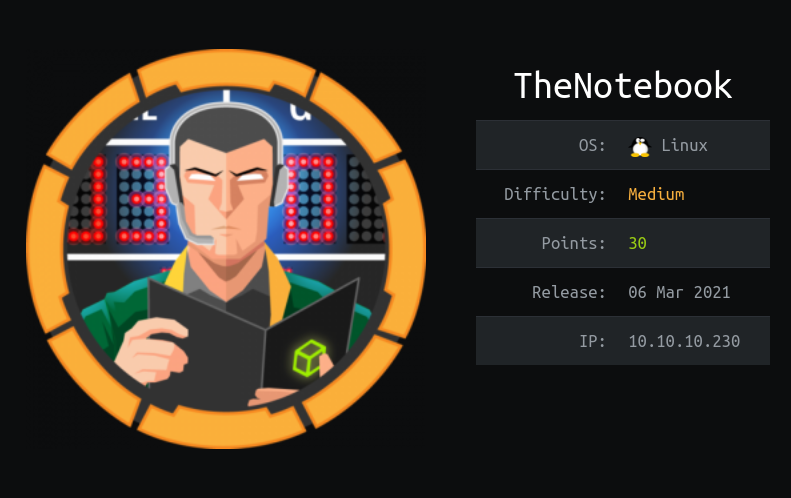

Hack The Box - TheNotebook

En TheNotebook encontramos una aplicacion utilizando JWT, modificamos el token para validar con una clave propia, lo que nos permitio "escalar privilegios" en la aplicacion, y tras subir un archivo PHP ejecutar comandos. Cambiamos al siguiente usuario utilizando una clave privada dentro de un backup, finalmente escalamos privilegios por medio de Docker.