TryHackMe - Linux Privesc Playground

· ✍️ sckull

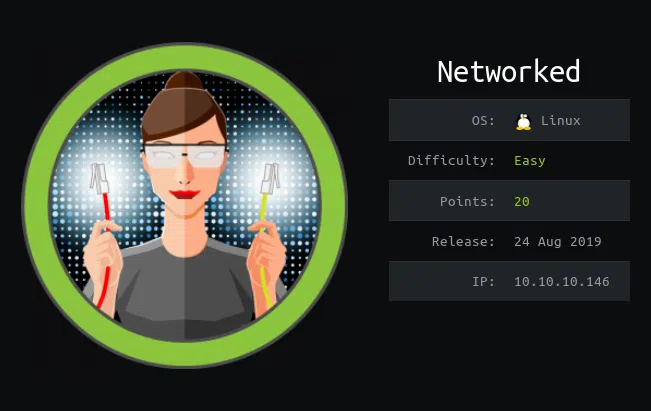

Linux Privesc Playground es una maquina de TryHackMe que presenta distintos ficheros SUID para practicar escalar privilegios en Linux.